Técnica de transición de estado

Técnica de transición de estado: Técnicas de caja negra.

El significado general de transición de estado es, diferentes formas de la misma situación, y según el significado, el método de transición de estado hace lo mismo. Se utiliza para capturar el comportamiento de la aplicación de software cuando se dan diferentes valores de entrada a la misma función.

Todos usamos los cajeros automáticos, cuando retiramos dinero de ellos, por fin muestra los detalles de la cuenta. Ahora volvemos a hacer otra transacción, luego nuevamente muestra los detalles de la cuenta, pero los detalles que se muestran después de la segunda transacción son diferentes de la primera transacción, pero ambos detalles se muestran utilizando la misma función del cajero automático. Entonces, se usó la misma función aquí, pero cada vez que la salida era diferente, esto se llama transición de estado. En el caso de probar una aplicación de software, este método prueba si la función sigue las especificaciones de transición de estado al ingresar diferentes entradas.

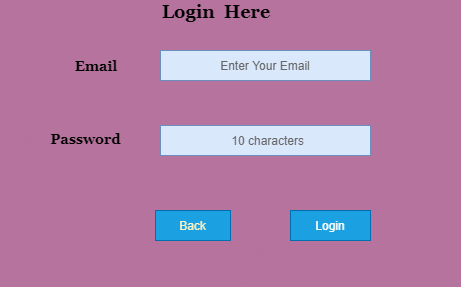

Esto se aplica a los tipos de aplicaciones que proporcionan el número específico de intentos para acceder a la aplicación, como la función de inicio de sesión de una aplicación que se bloquea después del número especificado de intentos incorrectos. Veamos en detalle, en la función de inicio de sesión usamos correo electrónico y contraseña, da un número específico de intentos para acceder a la aplicación, luego de cruzar el número máximo de intentos se bloquea con un mensaje de error.

Veamos en el diagrama:

Existe una función de inicio de sesión de una aplicación que proporciona un máximo de tres intentos, y después de exceder los tres intentos, será dirigida a una página de error.

Tabla de transición de estado.

| EXPRESAR | ACCESO | VALIDACIÓN | REDIRIGIDO |

| S1 | Primer intento | Inválido | S2 |

| S2 | Segundo intento | Inválido | S3 |

| S3 | Tercer intento | Inválido | S5 |

| S4 | Pagina de inicio | ||

| S5 | Página de error |

En la tabla de transición de estado anterior, vemos que el estado S1 denota el primer intento de inicio de sesión. Cuando el primer intento no es válido, el usuario será dirigido al segundo intento (estado S2). Si el segundo intento también es inválido, se dirigirá al usuario al tercer intento (estado S3). Ahora, si el tercer y último intento no es válido, el usuario será dirigido a la página de error (estado S5).

Pero si el tercer intento es válido, será dirigido a la página de inicio (estado S4).

Veamos la tabla de transición de estado si el tercer intento es válido:

| EXPRESAR | ACCESO | VALIDACIÓN | REDIRIGIDO |

| S1 | Primer intento | Inválido | S2 |

| S2 | Segundo intento | Inválido | S3 |

| S3 | Tercer intento | Válido | S4 |

| S4 | Pagina de inicio | ||

| S5 | Página de error |

Al utilizar la tabla de transición de estado anterior, podemos realizar pruebas de cualquier aplicación de software. Podemos hacer una tabla de transición de estado determinando la salida deseada y luego ejercitar el sistema de software para examinar si está dando la salida deseada o no.

Deja una respuesta